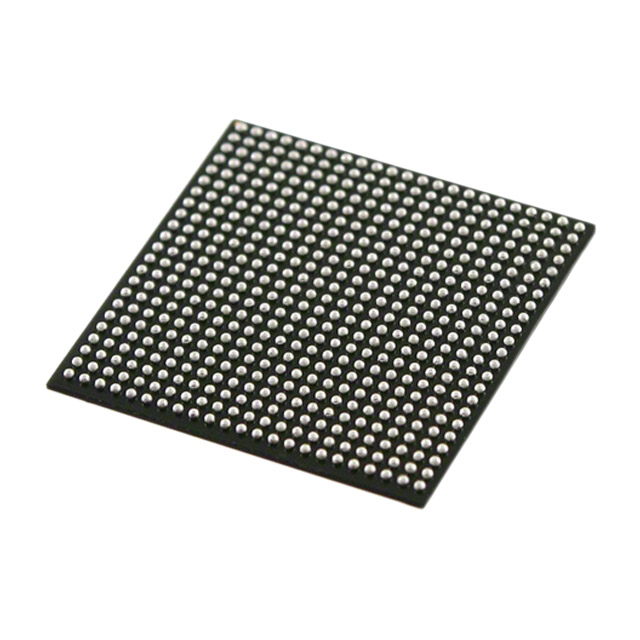

Elektroniese komponente XCVU13P-2FLGA2577I Ic Chips geïntegreerde stroombane IC FPGA 448 I/O 2577FCBGA

Produk eienskappe

| TIPE | BESKRYWING |

| Kategorie | Geïntegreerde stroombane (IC's) |

| Mnr | AMD Xilinx |

| Reeks | Virtex® UltraScale+™ |

| Pakket | Skinkbord |

| Standaard Pakket | 1 |

| Produk Status | Aktief |

| Aantal LAB'e/CLB'e | 216000 |

| Aantal logiese elemente/selle | 3780000 |

| Totale RAM Bits | 514867200 |

| Aantal I/O | 448 |

| Spanning – Toevoer | 0,825V ~ 0,876V |

| Montage tipe | Oppervlakmontering |

| Werkstemperatuur | -40°C ~ 100°C (TJ) |

| Pakket / houer | 2577-BBGA, FCBGA |

| Verskafferstoestelpakket | 2577-FCBGA (52.5×52.5) |

| Basisproduknommer | XCVU13 |

Sekuriteitstoestelle gaan voort om te ontwikkel

Die volgende generasie netwerksekuriteit-implementerings gaan voort om te ontwikkel en ondergaan 'n argitektoniese verskuiwing van rugsteun- na inlyn-implementerings.Met die begin van 5G-ontplooiings en die eksponensiële toename in die aantal gekoppelde toestelle, is daar 'n dringende behoefte vir organisasies om die argitektuur wat vir sekuriteitsimplementerings gebruik word, te hersien en te verander.5G-deurset- en latensievereistes verander toegangsnetwerke, terwyl dit terselfdertyd bykomende sekuriteit vereis.Hierdie evolusie dryf die volgende veranderinge in netwerksekuriteit aan.

1. hoër L2 (MACSec) en L3 sekuriteit deursette.

2. die behoefte aan beleidsgebaseerde analise aan die rand/toegangskant

3. toepassinggebaseerde sekuriteit wat hoër deurset en konnektiwiteit vereis.

4. die gebruik van KI en masjienleer vir voorspellende analise en wanware-identifikasie

5. die implementering van nuwe kriptografiese algoritmes wat die ontwikkeling van post-kwantum kriptografie (QPC) aandryf.

Saam met bogenoemde vereistes word netwerktegnologieë soos SD-WAN en 5G-UPF toenemend aangeneem, wat die implementering van netwerksny, meer VPN-kanale en dieper pakketklassifikasie vereis.In die huidige generasie netwerksekuriteit-implementerings word die meeste toepassingsekuriteit hanteer met behulp van sagteware wat op die SVE loop.Terwyl SVE-werkverrigting toegeneem het in terme van die aantal kerne en verwerkingskrag, kan die toenemende deurvloeivereistes steeds nie deur 'n suiwer sagteware-implementering opgelos word nie.

Beleidsgebaseerde toepassingsekuriteitsvereistes verander voortdurend, so die meeste beskikbare oplossings van die rak kan slegs 'n vaste stel verkeersopskrifte en enkripsieprotokolle hanteer.As gevolg van hierdie beperkings van sagteware en vaste ASIC-gebaseerde implementerings, bied programmeerbare en buigsame hardeware die perfekte oplossing vir die implementering van beleidsgebaseerde toepassingsekuriteit en los die vertragingsuitdagings van ander programmeerbare NPU-gebaseerde argitekture op.

Die buigsame SoC het 'n volledig verharde netwerkkoppelvlak, kriptografiese IP, en programmeerbare logika en geheue om miljoene beleidsreëls te implementeer deur statige toepassingsverwerking soos TLS en gereelde uitdrukking-soekenjins.

Aanpasbare toestelle is die ideale keuse

Die gebruik van Xilinx-toestelle in die volgende generasie sekuriteitstoestelle spreek nie net deurvloei- en latensiekwessies aan nie, maar ander voordele sluit in die moontlikmaking van nuwe tegnologieë soos masjienleermodelle, Secure Access Service Edge (SASE) en post-kwantumenkripsie.

Xilinx-toestelle bied die ideale platform vir hardewareversnelling vir hierdie tegnologieë, aangesien prestasievereistes nie met sagteware-alleen-implementerings nagekom kan word nie.Xilinx ontwikkel en opgradeer voortdurend IP, gereedskap, sagteware en verwysingsontwerpe vir bestaande en volgende generasie netwerksekuriteitsoplossings.

Daarbenewens bied Xilinx-toestelle toonaangewende geheue-argitekture met vloeiklassifikasie sagte soek-IP, wat hulle die beste keuse maak vir netwerksekuriteit en firewall-toepassings.

Gebruik FPGA's as verkeersverwerkers vir netwerksekuriteit

Verkeer na en van sekuriteitstoestelle (firewalls) word op verskeie vlakke geïnkripteer, en L2-enkripsie/dekripsie (MACSec) word by die skakellaag (L2)-netwerknodusse (skakelaars en roeteerders) verwerk.Verwerking buite die L2 (MAC-laag) sluit tipies dieper ontleding, L3-tonneldekripsie (IPSec) en geïnkripteer SSL-verkeer met TCP/UDP-verkeer in.Pakkieverwerking behels die ontleding en klassifikasie van inkomende pakkies en die verwerking van groot verkeersvolumes (1-20M) met hoë deurset (25-400Gb/s).

As gevolg van die groot aantal rekenaarhulpbronne (kerne) wat benodig word, kan NPU's vir relatief hoër spoed pakketverwerking gebruik word, maar lae latensie, hoëprestasie skaalbare verkeersverwerking is nie moontlik nie omdat verkeer verwerk word deur MIPS/RISC-kerns te gebruik en sulke kerne te skeduleer gebaseer op hul beskikbaarheid is moeilik.Die gebruik van FPGA-gebaseerde sekuriteitstoestelle kan hierdie beperkings van SVE- en NPU-gebaseerde argitekture effektief uitskakel.

.png)